No utilices este método de verificación

Si no quieres que te hackeen como a @VitalikButerin

Abro hilo 🧵

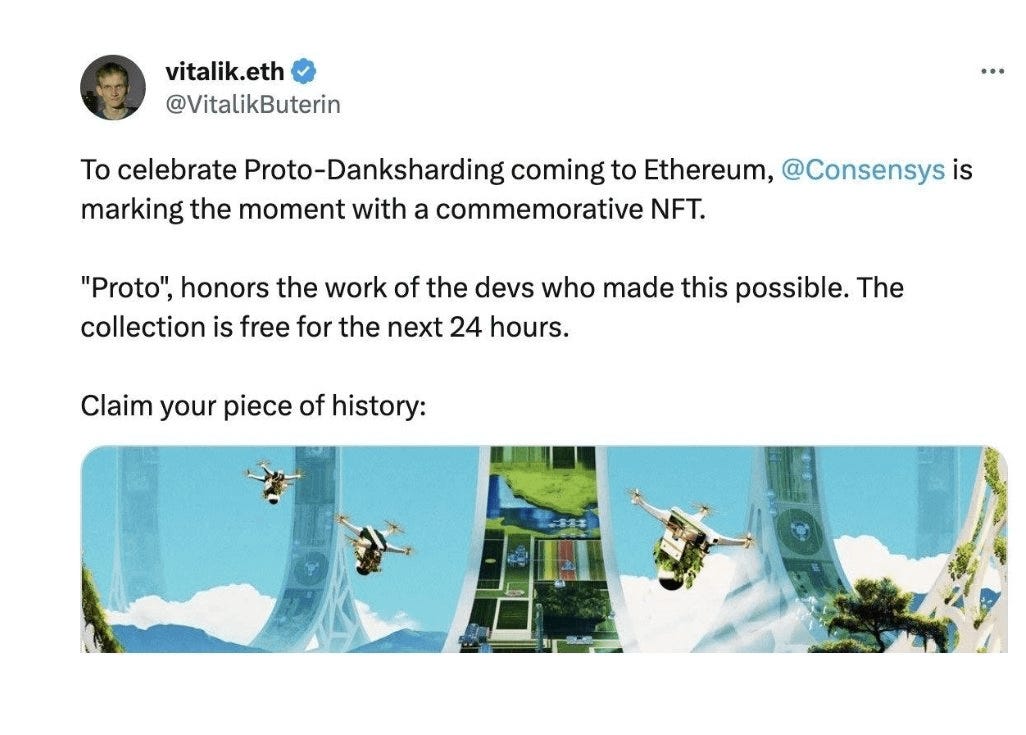

1️⃣ El tweet

Todo comenzó con una publicación del fundador de Ethereum

Desde donde celebraba el lanzamiento de la próxima gran actualización que recibiría el protocolo

Y que lo conmemoraba regalando un NFT durante las siguientes 24 horas

¿Qué ocurrió después?

En cuestión de minutos, llegaron a robar más de 600 mil dólares a los usuarios que conectaron su cartera y firmaron "comprar" el NFT

Esta cantidad se suma a los más de 13 millones de dólares que han robado con métodos similares

Pero

La pregunta más importante es

¿Por qué Vitalik Buterin publicó este tweet hacia una página scam?

Obviamente, le hackearon su perfil de twitter

La newsletter de hoy está patrocinada por shitcoins.club

Shitcoins.club es una de las empresas de cajeros crypto más grandes a nivel Español y Europeo

Puedes comprar o vender Bitcoin, Ethereum u otros tokens como USDT de forma fácil y segura a través de sus múltiples cajeros (por aquí te dejo un enlace a las distintas localizaciones shitcoins.club/es/bitcoin-atm-locations)

Puedes operar sin KyC siempre y cuando muevas menos de 999 euros al día

Ten en cuenta que las comisiones pueden ser altas según el momento, por lo que te recomiendo revisarlas antes

Aun así, cada poco tiempo hacen promociones

Y para que se te haga más ameno, si me envías tu comprobante de uso te reembolsarán 10$ directamente a tu wallet

2️⃣ ¿Cómo accedieron a su cuenta de twitter?

Vitalik confirmó más tarde que le hicieron Sim swapping

Es decir

Alguien consiguió el acceso de la SIM de Vitalik

Después, utilizando el número de teléfono asociado a la cuenta de twitter @VitalikButerin

Le robaron el acceso a su perfil para poder publicar el tweet de la estafa

Y aunque te pueda parecer extraño

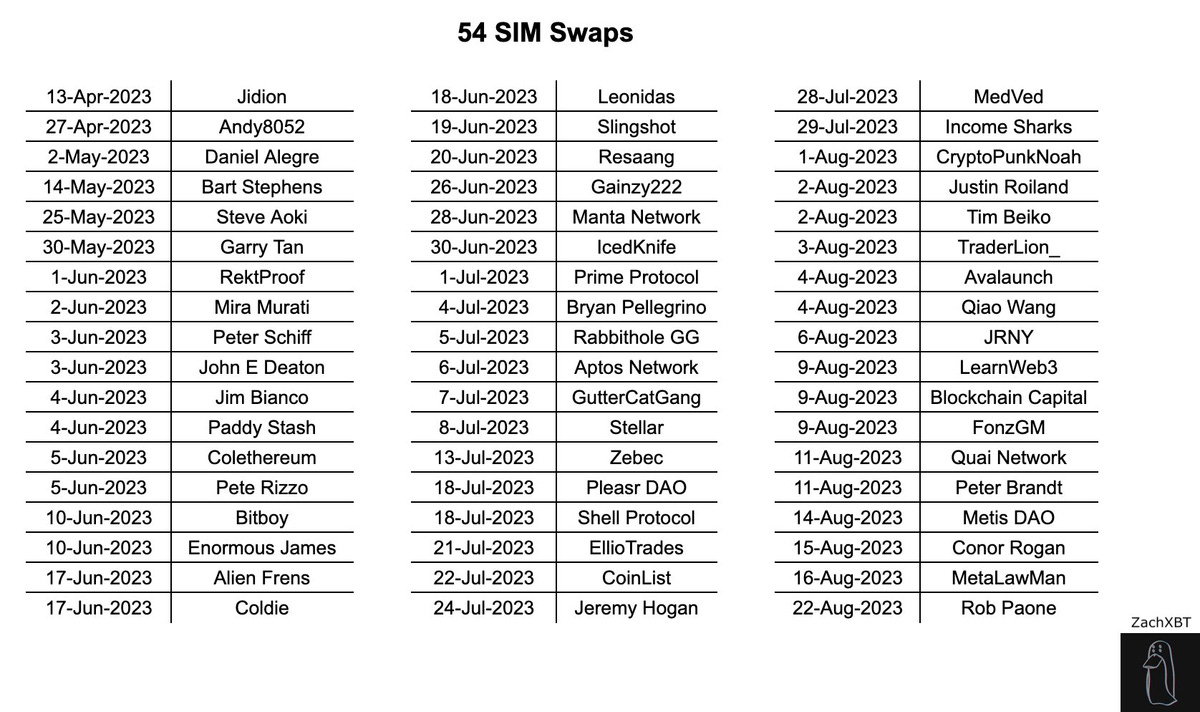

Aquí tienes una lista compartida por @zachxbt donde muestra 54 ataques con este mismo método

Como puedes ver, las victimas van desde influencers a grandes proyectos

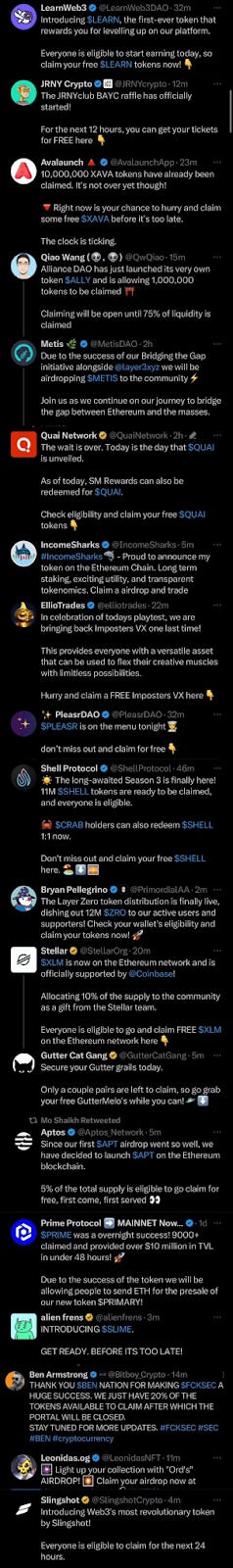

@zachxbt también ha compartido esta lista con diferentes publicaciones relacionadas con estos ataques

Siempre se repite el mismo patrón

Publican un tweet con un tono de urgencia y FOMO para que actúes rápido y caigas en su trampa

Pensarás que esto a ti, ni te va ni te viene

Es tan fácil como no entrar en estos enlaces y ya está

Pero

Estoy seguro, que tendrás aplicaciones o cuentas aseguradas con el autentificador en dos pasos

Y que el método que utilizas, es la verificación por teléfono

Es más

Probablemente

Para realizar los retiros de tu exchange de confianza

Utilizarás como método de seguridad la verificación con un código que recibes en tu correo electrónico y número de teléfono

Puede que estés cometiendo un error muy grave si estás haciendo esto

3️⃣ ¿Qué es el SIM swapping?

El SIM swapping ocurre en el momento que tu SIM, se transfiere de tu dispositivo al del atacante

Desde ese momento, quien recibirá los mensajes y llamadas, será el hacker

Esto es posible gracias a la INFORMACIÓN

Es decir

Un hacker, consigue cierta información sobre ti

Ya sea porque te está espiando de alguna forma

O porque la compra en la dark web

Sea como sea

El hacker, normalmente, llama a tu compañía telefónica

Y mediante ingeniería social, convence a tu operadora de que eres tu quien está llamando

El siguiente paso

Es obtener el traspaso o duplicado de tu SIM en su dispositivo

Y listo

A partir de ahora, recibirá todos tus SMS

Es decir

Que si el exchange le pide verificación a través del número de teléfono, ahora podrá acceder

Y quien dice exchange

Dice cuenta de Instagram

Cuenta bancaria

O cualquier otra plataforma que tengas asegurada a través de tu número de teléfono

4️⃣ ¿Hay alternativas más seguras?

En la autentificación en dos pasos, normalmente tienes dos opciones:

➡️ Aplicaciones de autenticación

➡️ Mediante mensaje de texto a tu número de teléfono

Para evitar problemas de Sim swapping, se recomienda que utilices las aplicaciones de autenticación

Que por si no sabes como funciona

Te explico brevemente

A través de aplicaciones como Google Authenticator

Generas códigos que caducan en cuestión de segundos (Los códigos que recibes en tu teléfono suelen durar hasta media hora)

Y además, este código, está vinculado a tu dispositivo

Por lo que un atacante

No lo tiene tan fácil a la hora de interceptar este código y utilizarlo a su favor

Ni tampoco puede engañar a un tercero para controlar algo que es tuyo

Siempre que puedas

Utiliza aplicaciones de autentificación y evita las verificaciones a través de tu número de teléfono

Y obviamente, si en redes sociales te encuentras con un tweet extraño y que refleja mucha urgencia por reclamar un airdrop o algo del estilo

NO CONFÍES

Y hasta aquí el hilo de hoy

Probablemente esto te parecerá una tontería, y por lo general, no solemos tomar medidas de seguridad, hasta que ha ocurrido una desgracia

Pero una de las mejores medidas de seguridad que puedes tomar en este mismo momento, es la de PREVENIR

Una vez te han robado, ya no hay nada que hacer en muchos casos

Y la mejor solución, es tratar de evitar este tipo de problemas haciendo cosas como las que te comento aquí

Si te ha servido de ayuda, te agradezco si compartes el hilo entre tus conocidos y lo apoyas dándole me gusta

Muchas gracias por haber leído hasta el final :)

Excelente info.. Gracias 👍🏻